💡 Resumen (TL;DR):

- El grupo SloppyLemming realizó una campaña de ciberespionaje contra Pakistán, Bangladesh y Sri Lanka entre 2025 y 2026.

- Los atacantes utilizaron 112 dominios de Cloudflare Workers y evolucionaron su arsenal con malware programado en Rust.

- La ofensiva digital opera en paralelo con la escalada de tensiones militares y los ataques con misiles de mayo de 2025.

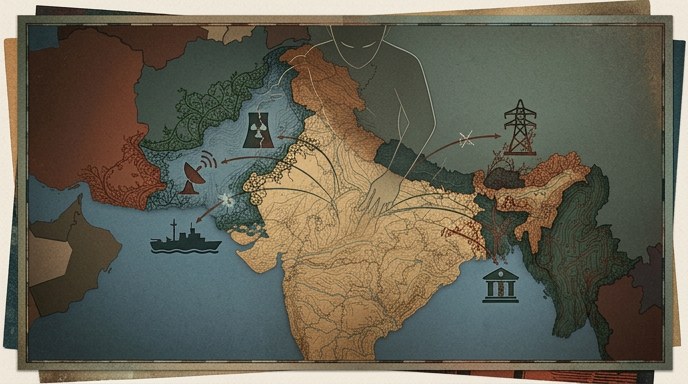

Un grupo de hackers respaldado por la India ejecutó una campaña masiva de ciberespionaje contra agencias gubernamentales, reguladores nucleares y empresas de telecomunicaciones en el sur de Asia. La firma de ciberseguridad Arctic Wolf reveló que los atacantes operaron entre enero de 2025 y enero de 2026, extrayendo inteligencia militar y estratégica en Pakistán y Bangladesh.

SloppyLemming es un grupo de hackers que ejecuta operaciones de ciberespionaje dirigidas, también rastreado como Outrider Tiger por CrowdStrike. Durante el último año, enfocó sus ataques en la Marina de Pakistán, la Autoridad Reguladora Nuclear de Pakistán y proveedores de internet como SCO y PTCL. En Bangladesh, el objetivo fueron servicios públicos de energía como DESCO y PGCB, así como instituciones financieras. Sri Lanka también registró incidentes en su sector de defensa.

“El ataque a los organismos reguladores nucleares paquistaníes, a las organizaciones de logística de defensa y a la infraestructura de telecomunicaciones —junto con las empresas de energía y las instituciones financieras de Bangladesh— se alinea con las prioridades de recopilación de inteligencia coherentes con la competencia estratégica regional en el sur de Asia”, detalló Arctic Wolf en su reporte.

El arsenal: Spear-phishing y malware en Rust

Para infiltrarse, los hackers utilizaron 112 dominios únicos de Cloudflare Workers que suplantaban la identidad de entidades gubernamentales. El ataque iniciaba mediante spear-phishing con dos métodos documentados:

- Documentos PDF con enlaces maliciosos hacia archivos de la aplicación ClickOnce.

- Hojas de cálculo de Excel con macros diseñadas para descargar binarios directamente.

Los analistas detectaron una mejora técnica en las operaciones del grupo, el cual comenzó a combinar herramientas como Cobalt Strike y el framework de comando y control Havoc con nuevos desarrollos de software. “El uso del lenguaje de programación Rust representa una evolución notable en las herramientas de SloppyLemming”, señaló la compañía.

Escalada cibernética paralela al conflicto armado

Estas operaciones digitales suceden dentro de un conflicto físico y diplomático real. En mayo de 2025, India y Pakistán intercambiaron ataques con misiles, marcando la mayor escalada entre ambas potencias nucleares en décadas. El evento provocó un aumento inmediato de los sabotajes informáticos por parte de comunidades hacktivistas de ambos bandos.

Cloudflare documentó las primeras actividades de SloppyLemming en septiembre de 2024, aunque CrowdStrike rastrea sus operaciones desde 2021. Un análisis del Centro Stimson publicado en noviembre de 2025 advirtió que las capacidades cibernéticas y de inteligencia artificial ya operan completamente integradas en los operativos militares de la región.

Ante el nivel crítico de las amenazas y la recolección activa de datos de defensa, Arctic Wolf pidió a las organizaciones del sur de Asia que “se consideren objetivos potenciales e implementen las medidas defensivas adecuadas”.