✨︎ Resumen (TL;DR):

- Tres investigaciones recientes redujeron drásticamente el hardware necesario para vulnerar los estándares de seguridad global.

- La cantidad de qubits físicos para romper el cifrado RSA pasó de 20 millones a menos de 100,000 en cuestión de meses.

- Google advirtió que los hackers ya aplican la táctica de “almacena ahora, descifra después”, presionando la migración a nuevos sistemas.

El número estimado de recursos necesarios para que las computadoras cuánticas rompan el cifrado moderno cayó drásticamente en menos de un año. Tres investigaciones recientes confirmaron que la amenaza teórica de vulnerar protocolos bancarios y criptomonedas pasó de ser una preocupación lejana a un desafío a corto plazo para gobiernos y corporativos.

En 2019, los expertos calculaban que se requerían 20 millones de qubits físicos para vulnerar el cifrado RSA-2048, el estándar que protege las operaciones bancarias y certificados de internet. Hoy, gracias a nuevas arquitecturas presentadas por startups y gigantes tech, esa cifra se desplomó a menos de 100,000 qubits, según un análisis de The Quantum Insider.

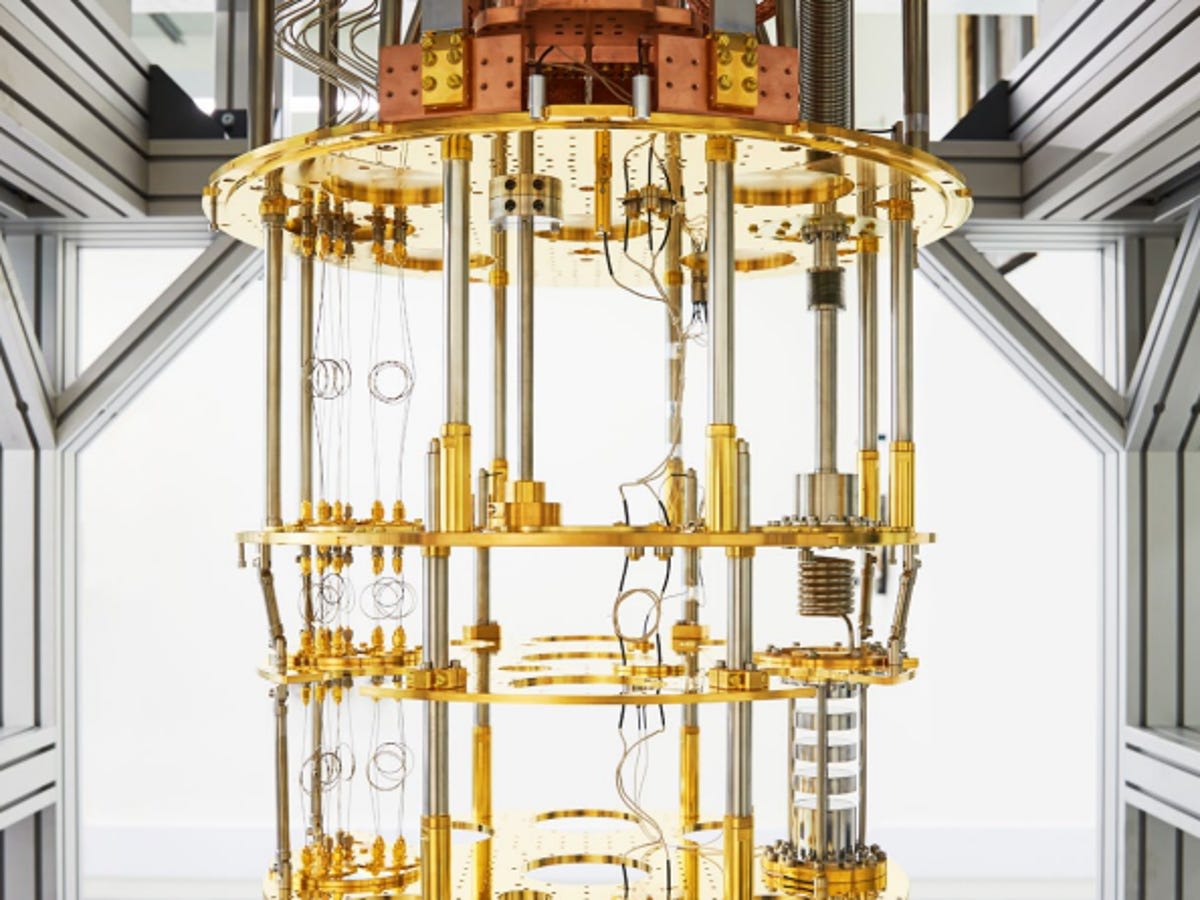

Un equipo conjunto de Caltech y Oratomic reveló a finales de marzo que las computadoras cuánticas tolerantes a fallos podrían operar con apenas 10,000 a 20,000 qubits. Lo lograron al introducir un esquema de corrección de errores para sistemas de átomos neutros, el cual codifica cada qubit lógico usando solo cinco físicos, frente a los 1,000 que exige el enfoque tradicional.

“He estado trabajando en computación cuántica tolerante a fallos más tiempo del que algunos de mis coautores llevan vivos”, dijo John Preskill de Caltech. “Ahora, por fin, nos estamos acercando”.

El riesgo inminente para las criptomonedas

La drástica caída en los requerimientos de hardware obedece a tres grandes hitos algorítmicos recientes:

- En mayo de 2025, Craig Gidney de Google Quantum AI demostró que menos de un millón de qubits ruidosos podían factorizar un entero RSA de 2048 bits en menos de una semana.

- Para febrero de 2026, la startup Iceberg Quantum presentó la arquitectura Pinnacle, bajando la barrera a menos de 100,000 qubits.

- El 31 de marzo, Google Quantum AI, Stanford y la Fundación Ethereum publicaron que el blindaje de Bitcoin puede romperse en minutos con menos de 500,000 qubits físicos.

El protocolo afectado directamente en la red de Bitcoin tiene una definición clara. La criptografía de curva elíptica es un algoritmo de seguridad que protege los registros, firmas y transacciones de los activos digitales modernos.

Jordan Kenyon, científico jefe en la práctica cuántica de Booz Allen Hamilton, declaró a CSO Online el impacto de este avance: “La primera versión del algoritmo de Shor se proyectó para requerir 20 millones de qubits y los resultados recientes han reducido esos requisitos a tan solo unos 100,000 qubits”.

Táctica de ataque: robar hoy, desencriptar mañana

Google advirtió en febrero que los cibercriminales ya ejecutan ataques de tipo “almacena ahora, descifra después”. Los hackers extraen datos encriptados actuales y los guardan en sus servidores, esperando a que el hardware cuántico tenga la potencia necesaria para vulnerarlos.

Ante la urgencia, Google fijó el 2029 como fecha límite para migrar toda su infraestructura y ya implementó intercambio de claves resistentes a ataques cuánticos en sus servicios.

Por su parte, el Instituto Nacional de Estándares y Tecnología (NIST) finalizó sus primeros estándares de criptografía poscuántica en agosto de 2024, ordenando que los algoritmos vulnerables sean retirados para 2030. La industria tiene poco tiempo de maniobra.

“Siempre consideré que la investigación teórica sobre la utilidad de los algoritmos cuánticos a gran escala solo sería de interés en un futuro lejano”, admitió Hsin-Yuan Huang, investigador de Caltech. “Nuestro nuevo estudio me hizo darme cuenta de que podrían hacerse realidad en los próximos años”.