✨︎ Resumen (TL;DR):

- El grupo TeamPCP infiltró malware en Trivy, Checkmarx KICS y LiteLLM para robar accesos de la nube.

- Los atacantes vulneraron herramientas utilizadas por más de 10,000 equipos y librerías con 95 millones de descargas.

- El FBI anticipa un aumento de extorsiones y nuevas brechas derivadas de este ataque a la cadena de suministro.

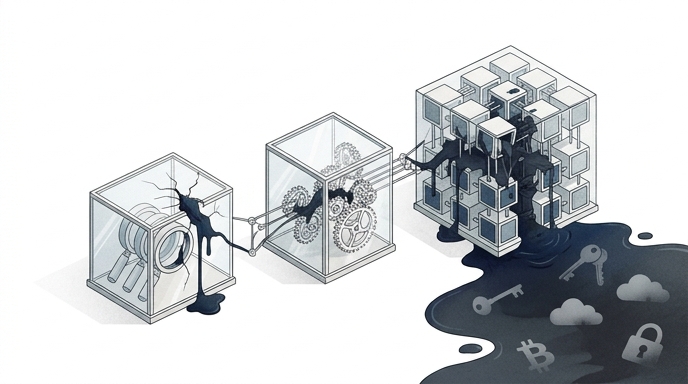

El grupo de cibercriminales TeamPCP lanzó un ataque en cadena que comprometió tres herramientas populares para desarrolladores: el escáner de vulnerabilidades Trivy, los plugins Checkmarx KICS y la librería de Python LiteLLM. El objetivo de la campaña es el robo masivo de credenciales dentro del ecosistema de software de código abierto.

La operación inició el 19 de marzo. TeamPCP inyectó malware en los flujos de trabajo de GitHub Actions y las imágenes de Docker de Trivy, una plataforma de Aqua Security utilizada por más de 10,000 equipos de desarrollo. Los atacantes aprovecharon un acceso de una brecha previa de febrero para redirigir silenciosamente 76 de 77 etiquetas de versión a commits maliciosos.

Las herramientas automatizadas que ejecutaron la acción comprometida activaron código diseñado para extraer llaves SSH, tokens de acceso para Amazon Web Services, Microsoft Azure y Google Cloud Platform. También robaron secretos de Kubernetes, billeteras de criptomonedas y contraseñas de bases de datos. Los atacantes encriptaron y enviaron los datos a un dominio falso que imitaba el nombre de Aqua Security.

El 23 de marzo, el grupo replicó la estrategia en KICS de Checkmarx y en dos extensiones de OpenVSX. Aunque el código malicioso se eliminó tres horas después, el impacto ya estaba hecho.

Efecto dominó y la postura del FBI

El golpe más reciente ocurrió el 24 de marzo, cuando TeamPCP subió dos versiones infectadas de LiteLLM (1.82.7 y 1.82.8) al índice de paquetes de Python (PyPI). LiteLLM es una interfaz para conectar APIs de inteligencia artificial que registra cerca de 95 millones de descargas mensuales.

El malware operó en tres fases. La versión 1.82.8 incluso incluyó un archivo .pth que ejecuta el código malicioso cada vez que Python inicia, sin importar si el usuario importó LiteLLM. Los paquetes estuvieron disponibles casi cinco horas antes de que PyPI los bloqueara.

“Cualquiera que haya instalado y ejecutado el proyecto debe asumir que cualquier credencial disponible para el entorno LiteLLM puede haber sido expuesta, y revocarla/rotarla en consecuencia”, advirtió la Python Packaging Authority.

Investigadores de Datadog Security Labs rastrearon la conexión entre los incidentes. La brecha inicial en Trivy entregó secretos CI/CD de miles de sistemas, lo que otorgó credenciales de Docker Hub y tokens de npm para ejecutar los siguientes ataques. Además, TeamPCP distribuyó un gusano en 28 paquetes npm y un script para Kubernetes que ejecuta un wiper destructivo en servidores ubicados en Irán.

Brett Leatherman, Subdirector de la División Cibernética del FBI, publicó una alerta contundente en LinkedIn: “esperen un aumento en las divulgaciones de brechas, intrusiones de seguimiento y los intentos de extorsión en las próximas semanas”.

Los equipos de seguridad deben auditar sus sistemas en busca de archivos .pth inusuales, vincular sus dependencias a hashes de commits específicos y rotar de inmediato cualquier credencial expuesta durante los ataques.