✨︎ Resumen (TL;DR):

- Hackers proiraníes usaron las propias plataformas de Stryker para borrar miles de computadoras a nivel global.

- El grupo Handala eliminó casi 80,000 equipos, paralizando pedidos y forzando pausas operativas.

- Los sistemas transaccionales se recuperan y el equipo médico clave se mantiene seguro.

El gigante de la tecnología médica Stryker confirmó la contención de un ciberataque masivo ocurrido el 11 de marzo, el cual paralizó sus operaciones globales. Hackers proiraníes usaron las propias herramientas de administración de la empresa para borrar decenas de miles de dispositivos de empleados en múltiples países.

La corporación detalló el 23 de marzo que trabaja “las 24 horas del día” para restaurar sus sistemas de pedidos y envíos. Investigadores de la Unidad 42 de Palo Alto Networks identificaron un archivo malicioso para ocultar la actividad intrusa, pero Stryker subrayó que dicho archivo “no era capaz de propagarse” hacia clientes o proveedores.

Microsoft Intune es una solución de gestión en la nube que permite administrar y asegurar los dispositivos de una corporación. Los cibercriminales vulneraron una cuenta de administrador en esta plataforma, crearon un perfil con máximos privilegios y emitieron comandos remotos que eliminaron los datos de casi 80,000 dispositivos entre las 5:00 y las 8:00 a.m. UTC.

Handala asegura haber formateado más de 200,000 equipos en 79 países y extraído 50 terabytes de información. Los peritos de seguridad disputan estas afirmaciones, pero el impacto logístico detuvo las oficinas de Stryker. Solo en Irlanda, la empresa envió a 5,000 trabajadores a casa tras encontrar computadoras, servidores y celulares totalmente borrados.

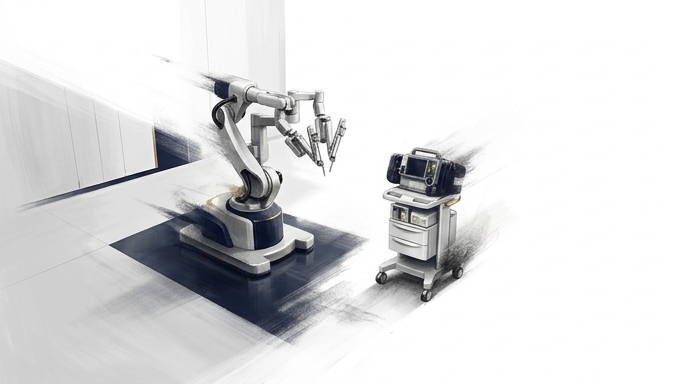

A pesar de la parálisis en manufactura y distribución, Stryker garantizó que sus desarrollos médicos, incluyendo los robots quirúrgicos Mako y los desfibriladores LifePak, mantuvieron su integridad operativa.

Un giro destructivo en el cibercrimen

El colectivo Handala justificó la intrusión como represalia por un ataque con misiles de Estados Unidos contra una escuela en Minab, Irán, donde murieron más de 175 personas a finales de febrero de 2026.

- El Departamento de Justicia de EE. UU. (DOJ) confiscó rápidamente cuatro dominios web operados por los atacantes.

- Las autoridades federales clasificaron esta infraestructura como instrumentos para “esquemas de hackeo y represión transnacional”.

- El grupo reactivó sus operaciones en un nuevo dominio y publicó en Telegram que las incautaciones son “un intento desesperado por silenciar nuestra voz”.

Expertos en ciberseguridad advierten un cambio táctico preocupante. En lugar de desplegar ransomware, los atacantes aplicaron una técnica de “living off the land”: usar la propia infraestructura legítima del cliente como arma destructiva.

“Este es un incendio de cinco alarmas”, declaró Chris Krebs, exdirector de CISA, a la cadena CBS Mornings. “Es una llamada de atención para todas las organizaciones”.

Los reportes financieros de Stryker ante la SEC precisan que las pérdidas económicas totales siguen bajo evaluación, aunque la compañía mantiene firme que sus “sistemas transaccionales centrales ya están en un camino claro hacia la recuperación total”.