✨︎ Resumen (TL;DR):

- Atacantes usan técnicas AitM para interceptar cuentas comerciales de TikTok y evadir la autenticación multifactor en tiempo real.

- La firma Push Security detectó múltiples dominios maliciosos registrados el 24 de marzo en una ventana de solo nueve segundos.

- Las cuentas comprometidas permiten a los criminales distribuir malware y financiar publicidad fraudulenta con el presupuesto de las víctimas.

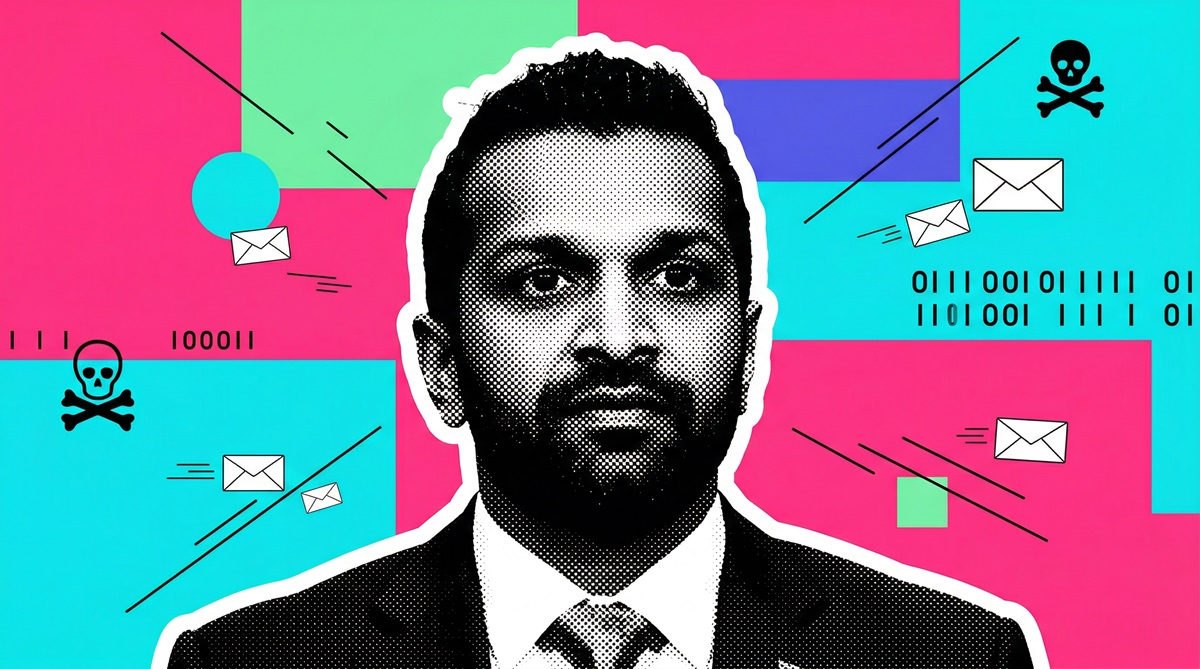

Investigadores de seguridad descubrieron una agresiva campaña de phishing dirigida a cuentas de TikTok for Business. Los atacantes utilizan técnicas de adversario en el medio (AitM) para robar credenciales, cookies de sesión y códigos de autenticación multifactor en tiempo real, lo que les permite tomar el control de perfiles corporativos para distribuir malware y lanzar publicidad fraudulenta.

La firma de seguridad en navegadores Push Security detalló el hallazgo el 25 de marzo. Los analistas identificaron un grupo de dominios de phishing registrados apenas un día antes, el 24 de marzo, en una ventana operativa de solo nueve segundos.

Estos dominios operan bajo la infraestructura de Cloudflare y utilizan el registrador Nicenic International Group, el cual Push Security describe como “comúnmente abusado para el registro masivo de dominios de phishing”. Los nombres de las URL maliciosas varían, pero operan bajo subdominios similares a “welcome.careers”.

Así funciona la cadena de ataque

El proceso de intrusión opera mediante pasos estructurados para evadir la detección automática:

- El usuario hace clic en un enlace oculto bajo una URL legítima de Google Storage.

- Un control de Cloudflare Turnstile bloquea a los bots de seguridad para evitar el análisis del sitio.

- La víctima entra a una página clonada de TikTok for Business o a un sitio falso de Google Careers.

- Al llenar el formulario de inicio de sesión, el sistema captura los datos mediante un proxy inverso AitM.

Este sistema intercepta las credenciales al momento en que la víctima intenta autenticarse. Esto permite a los atacantes eludir la protección MFA y obtener acceso total e inmediato a la cuenta. Además, dado que muchas empresas usan el inicio de sesión único (SSO) de Google, vulnerar una credencial a menudo expone ambas plataformas.

Fraude publicitario y distribución de malware

El interés del cibercrimen en esta plataforma tiene un objetivo financiero claro. “TikTok ha sido históricamente abusada para distribuir enlaces maliciosos e instrucciones de ingeniería social”, explicó el equipo de Push Security.

Los ciberdelincuentes aprovechan el alcance orgánico de la aplicación para propagar infostealers como Vidar, StealC y Aura Stealer. Estas amenazas suelen esconderse detrás de videos tutoriales generados por inteligencia artificial que acumulan cientos de miles de reproducciones.

Al secuestrar un perfil comercial verificado, los atacantes obtienen acceso directo al presupuesto publicitario de la empresa. Esto les permite financiar y amplificar campañas engañosas a gran escala sin gastar sus propios recursos.

Este método de ataque guarda similitudes con otra operación detectada por Sublime Security en octubre de 2025, la cual empleaba correos electrónicos dinámicos y páginas clonadas de Google Careers. Ante la efectividad de la táctica, Push Security advirtió que esperan que los dominios maliciosos vinculados a esta red “crezcan significativamente a medida que la campaña aumente su intensidad”.