✨︎ Resumen (TL;DR):

- Apple activó una alerta silenciosa en macOS Tahoe 26.4 que frena comandos maliciosos pegados en la Terminal.

- ESET y Microsoft revelan que ClickFix creció 500% y ya representa el 47% de los accesos iniciales de malware.

- Una nueva variante ataca a Windows usando herramientas nativas como Rundll32 para esquivar los antivirus tradicionales.

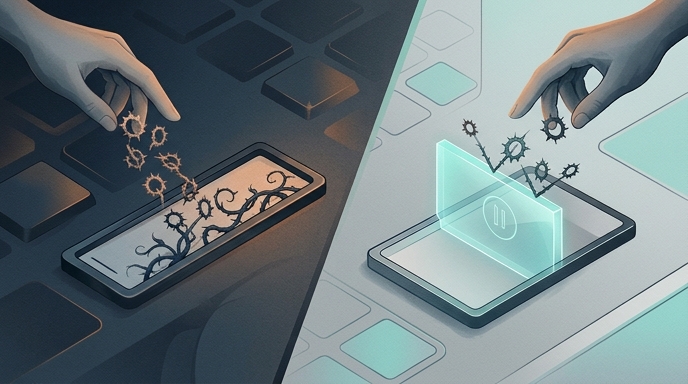

Apple introdujo un sistema de advertencia en macOS Tahoe 26.4 para interrumpir los ataques de ingeniería social antes de que se ejecuten. En paralelo, investigadores detectaron una agresiva variante que ataca computadoras con Windows mediante el protocolo WebDAV.

ClickFix es una técnica de ciberataque que engaña a las víctimas con una página falsa de CAPTCHA, pidiéndoles presionar Win+R, pegar un código malicioso y ejecutarlo.

El equipo de CyberProof reveló el 18 de marzo que los criminales cambiaron su táctica clásica. En lugar de usar PowerShell, la nueva campaña emplea la utilidad nativa rundll32.exe para descargar archivos remotos por HTTP haciéndolos pasar por carpetas locales.

Al ejecutarse, el sistema descarga un malware llamado SkimokKeep, diseñado para operar exclusivamente en la memoria RAM y evadir los análisis de seguridad sin dejar rastro en el disco duro.

“Las organizaciones con detecciones fuertemente enfocadas en actividades basadas en scripts pueden fallar al identificar esta variante”, advirtió CyberProof, “aumentando el riesgo de acceso inicial y ejecución de la carga útil sin ser detectados”.

El escudo en macOS y el avance de la amenaza

En el ecosistema de Apple, la nueva defensa no apareció en las notas oficiales de la actualización. Según los reportes iniciales, la protección salta cuando el usuario copia un comando desde Safari hacia la Terminal de Mac.

El sistema detiene la ejecución, lanza una alerta explicando el peligro y le informa al usuario que los estafadores usan estos métodos para distribuir malware. Permite cancelar la acción o continuar si la persona reconoce el código.

La evolución de estos ataques encendió las alarmas de la industria tecnológica debido a su rápido crecimiento desde 2024:

- Un reporte de Microsoft en 2025 señala que el 47% de los incidentes de acceso inicial provienen de esta técnica.

- ESET registró un salto del 500% en detecciones entre finales de 2024 y mediados de 2025.

- Atos descubrió campañas alternas que usan versiones alteradas de la app WorkFlowy como punto de control.

- La firma Recorded Future proyectó en su reporte del 24 de marzo que esto seguirá siendo un vector primario de ataque durante todo 2026.

El desafío para los equipos de seguridad ya no radica en bloquear software extraño, sino en identificar cuando el propio hardware de las computadoras obedece comandos maliciosos disfrazados de rutinas normales del sistema.