✨︎ Resumen (TL;DR):

- Ciberdelincuentes norcoreanos atacaron a los administradores de librerías clave en npm usando videollamadas falsas.

- El 31 de marzo secuestraron la cuenta del creador de Axios y distribuyeron malware a sistemas Windows, macOS y Linux por 3 horas.

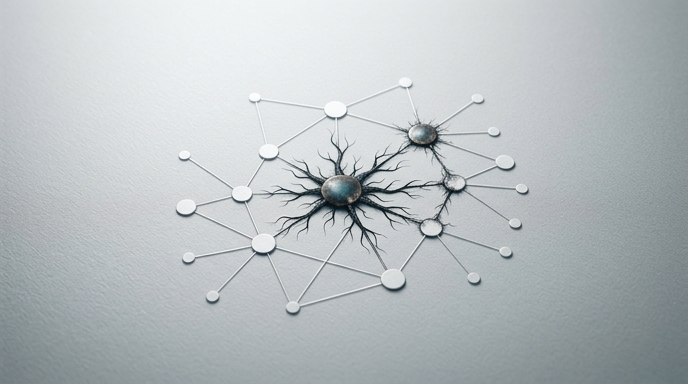

- Comprometer a un solo administrador da a los atacantes acceso directo para infectar millones de aplicaciones a nivel mundial.

Un grupo de hackers respaldado por el estado de Corea del Norte ejecutó una agresiva campaña de ingeniería social para infiltrarse en la cadena de suministro de software open-source. Los atacantes apuntaron directamente contra los desarrolladores principales de Node.js y npm, logrando comprometer la librería Axios a finales de marzo tras engañarlos para instalar malware mediante reuniones virtuales fraudulentas.

La firma de seguridad Socket reportó el 4 de abril que el incidente de Axios no fue aislado. Los atacantes intentaron vulnerar a los creadores de los paquetes más utilizados de la industria, incluyendo a John-David Dalton (Lodash), Jordan Harband (TC39), Matteo Collina (Fastify), Scott Motte (dotenv), Pelle Wessman (mocha) y Wes Todd (Express).

El ataque inicial ocurrió el 31 de marzo, cuando los ciberdelincuentes secuestraron la cuenta de npm de Jason Saayman, administrador de Axios. Publicaron dos versiones maliciosas del paquete. Un RAT (Remote Access Trojan) es un tipo de malware que permite a un atacante controlar remotamente la computadora infectada.

El código malicioso estuvo activo durante unas tres horas infectando equipos con Windows, macOS y Linux antes de que npm lo eliminara. Microsoft identificó a la infraestructura atacante como Sapphire Sleet, un actor estatal norcoreano, mientras que Mandiant de Google rastrea al grupo bajo la clave UNC1069.

El modus operandi: videollamadas falsas y engaño

Los delincuentes operaban bajo empresas fachada, destacando una identidad falsa llamada “Openfort”. Pasaban semanas ganando la confianza de sus objetivos antes de agendar una videollamada.

- El ataque usaba clones de plataformas como Microsoft Teams, programados con SDKs reales y código CSS para lucir auténticos.

- Durante la reunión virtual, el audio de la víctima fallaba intencionalmente.

- Los atacantes le pedían al desarrollador instalar un supuesto parche rápido para solucionar el problema del micrófono.

El CEO de Socket, Feross Aboukhadijeh, detalló la maniobra operativa: “La cadena de ataque: construir confianza durante semanas, agendar una videollamada, simular un error de audio, pedirle al objetivo que instale una ‘solución’. Esa solución es un RAT”.

El investigador de seguridad conocido como Tay advirtió que la autenticación de dos factores ofrece nula protección una vez instalado el RAT. El malware roba los tokens de sesión, credenciales de npm y cookies del navegador directamente desde la máquina comprometida.

Pasar de cazar ejecutivos de criptomonedas a desarrolladores de código abierto marca una escalada estratégica. Un solo administrador comprometido abre una puerta trasera hacia millones de usuarios. “¿Por qué hacer llamadas una por una para eventualmente atrapar a un tipo rico cuando puedes atrapar a más de 1 millón de tipos a la vez?”, cuestionó Tay.

Wes Todd, miembro técnico de Express, alertó que ni siquiera los flujos de publicación basados en OIDC protegen una computadora completamente vulnerada y pidió a la comunidad no tratarlos “como una cura para todo”.

Finalmente, Tay hizo un llamado a las víctimas de esta campaña para no quedarse calladas: “No te avergüences. Defiéndanse mutuamente de la gente que te llama estúpido por ‘caer en phishing’. No eres estúpido. Estás ocupado, confías en los demás, estabas cansado”.