✨︎ Resumen (TL;DR):

- El grupo cibercriminal TeamPCP vulneró el pipeline de Trivy y desplegó un gusano que infectó 47 paquetes npm.

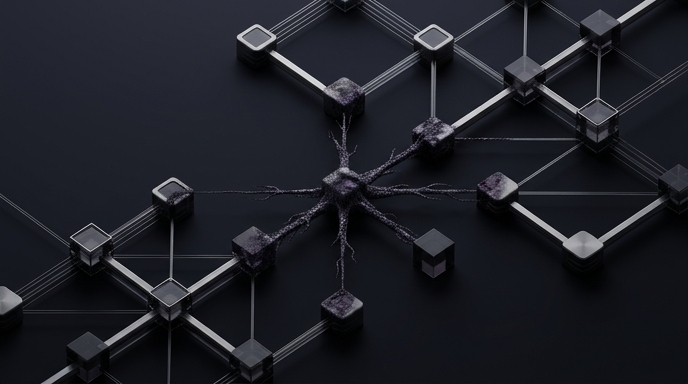

- El malware abusa de la blockchain para ocultar su infraestructura descentralizada de comando y control.

- Los atacantes extraen tokens de los desarrolladores para publicar versiones infectadas y propagar la amenaza.

Menos de 24 horas después de que actores maliciosos vulneraran el escáner Trivy de Aqua Security, el mismo grupo infectó 47 paquetes npm con un gusano de autopropagación. El ataque representa una rápida escalada que golpea la infraestructura de la comunidad global de desarrollo.

Investigadores de Aikido Security detectaron este malware el 20 de marzo de 2026 bajo el nombre de CanisterWorm. Este desarrollo documenta por primera vez el abuso de contenedores inalterables en la blockchain para alojar sistemas de comando y control (C2).

Internet Computer Protocol (ICP) es una red descentralizada de contratos inteligentes que impide a las autoridades derribar servidores centrales e imposibilita rastrear a los atacantes cuando cambian los payloads.

La brecha se remonta al 19 de marzo, cuando el grupo rastreado como TeamPCP vulneró el canal de distribución de Trivy. Los atacantes utilizaron credenciales activas que los administradores olvidaron rotar tras un incidente previo en febrero.

El grupo publicó la versión maliciosa Trivy v0.69.4 y modificó a la fuerza 75 de 76 etiquetas de versión en la herramienta oficial de GitHub Actions. CrowdStrike confirmó que el código extrajo secretos de CI/CD, llaves de proveedores cloud y tokens de Kubernetes hacia un dominio engañoso.

Un vocero de Aqua Security reconoció el compromiso en GitHub: “nuestra contención del primer incidente fue incompleta”. La empresa borró el lanzamiento malicioso y publicó parches de emergencia para limpiar los repositorios.

Cómo opera el gusano de autopropagación

El análisis técnico detalla una arquitectura avanzada en tres fases para mantener la infección activa en las computadoras de las víctimas:

- Infiltración oculta: Un cargador post-instalación de Node.js descarga un backdoor en Python camuflado como herramienta de PostgreSQL.

- Evasión de análisis: El malware duerme durante 5 minutos antes de comunicarse para evadir entornos de sandbox. Luego, se instala como servicio de systemd sin requerir acceso root.

- Comunicación descentralizada: El backdoor consulta un contenedor de ICP cada 50 minutos para recibir instrucciones y nuevas URLs de descarga.

- Propagación masiva: El código escanea archivos

.npmrcy variables de entorno para robar tokens npm de la víctima. Con este acceso, actualiza versiones y republica el código malicioso en todos los paquetes del desarrollador afectado.

La firma Socket verificó este modelo de expansión, documentando en los paquetes afectados “incrementos abruptos de parches, funcionalidad eliminada y componentes de malware idénticos a nivel de bytes”.

El ataque agrava una intensa ola de vulneraciones a la cadena de suministro de npm en 2026. En febrero, la operación SANDWORM_MODE comprometió 19 paquetes mediante errores tipográficos para robar credenciales. Actualmente, la URL del contenedor ICP de CanisterWorm redirige a un video de YouTube en estado inactivo, pero la red descentralizada permite a los atacantes armarlo con un payload letal en cuestión de segundos.

Fuentes: mend, aikido, socket, ogwilliam, crowdstrike