✨︎ Resumen (TL;DR):

- IBM advierte que el desarrollo de inteligencia artificial debe incluir cifrado resistente al cómputo cuántico desde hoy.

- El hardware corporativo más reciente de la empresa ya integra operaciones criptográficas avaladas por el NIST.

- Las empresas enfrentan a cibercriminales que robban datos cifrados actualmente para descifrarlos en el futuro.

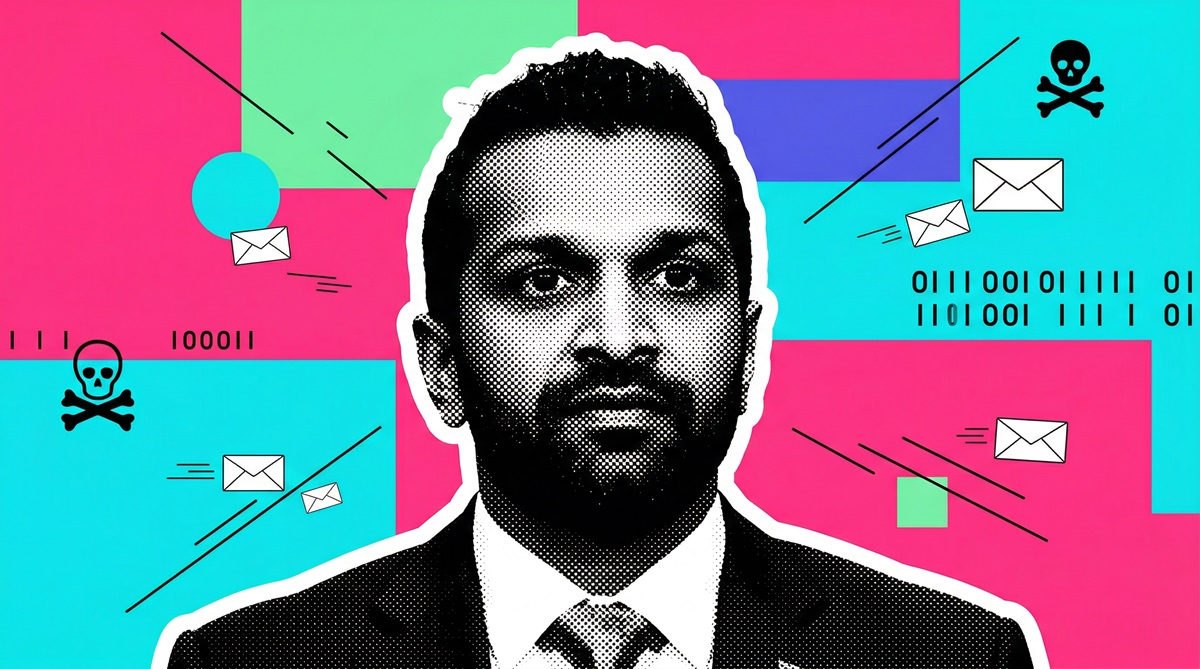

Las empresas que invierten en capacidades de inteligencia artificial deben tratar el cifrado cuántico como una prioridad inmediata en su infraestructura corporativa y no como un problema para resolver en el futuro. Subhathra Srinivasaraghavan, vicepresidenta en IBM ISDL, advirtió que la dependencia de datos propietarios para entrenar modelos exige un nivel de protección que la tecnología tradicional ya no puede garantizar.

El riesgo central radica en la táctica de ciberseguridad conocida como “robar ahora, descifrar después”. Sobre esta amenaza, la directiva explicó: “Los actores maliciosos pueden almacenar datos cifrados hoy y descifrarlos más adelante cuando las capacidades cuánticas estén disponibles”.

Este panorama ocupó el centro de atención durante la conferencia RSAC 2026, celebrada del 23 al 26 de marzo en San Francisco. Aunque faltan años para que existan computadoras cuánticas capaces de romper el cifrado actual, el peligro afecta directamente a las instituciones financieras y corporaciones cuyos datos mantienen su valor económico y estratégico durante décadas.

Srinivasaraghavan aclaró que adoptar estándares cuánticos va mucho más allá de instalar un parche de software. “Las empresas necesitan evaluar primero su infraestructura, si es segura a nivel cuántico, y luego evaluar sus aplicaciones”, detalló a Business Today. “Este es un viaje a largo plazo que abarca toda la pila tecnológica”.

La criptografía poscuántica es un conjunto de algoritmos de seguridad informática que protege las redes y los datos corporativos contra los futuros ataques cibernéticos ejecutados por computadoras cuánticas.

Para ejecutar esta transición, IBM ya integró cifrado cuántico nativo en sus líneas de hardware de nueva generación, reemplazando algoritmos tradicionales en los sistemas Z17, Power11 y LinuxONE 5.

Específicamente, la arquitectura Power11 presentada en 2025 utiliza múltiples motores criptográficos por núcleo para procesar operaciones seguras por hardware. Todos estos avances se basan en los dictámenes del Instituto Nacional de Estándares y Tecnología (NIST), que en agosto de 2024 publicó sus primeros tres estándares definitivos de criptografía poscuántica: FIPS 203, 204 y 205.

Diagnóstico previo y límites gubernamentales

El gobierno de Estados Unidos ya aceleró la adopción de estas tecnologías. En enero de 2026, la agencia CISA emitió pautas de adquisición ordenando a las dependencias comprar únicamente productos resistentes al cómputo cuántico. A la par, las agencias federales tienen hasta el año 2035 como fecha límite para integrar esta criptografía en sus sistemas de seguridad nacional.

Suja Viswesan, ejecutiva de IBM que también participó en RSAC 2026, subrayó que la visibilidad corporativa es un paso previo obligatorio antes de aplicar cualquier mecanismo de defensa.

La estrategia de IBM exige mapear todos los activos criptográficos dentro de la red de una empresa antes de decidir qué elementos migrar. “No puedo arreglar cosas que no conozco”, sentenció Viswesan al explicar el proceso técnico.

El hardware de grado empresarial se enfrenta al reto de evolucionar al mismo ritmo acelerado que los desarrollos de machine learning. El éxito de los modelos generativos depende de la exclusividad de su entrenamiento, un punto que Srinivasaraghavan dejó claro: “Las empresas diferencian su valor de IA a través de datos propietarios, por lo que proteger esos datos es crítico”.