✨︎ Resumen (TL;DR):

- CertiK detectó que plugins maliciosos en OpenClaw roban credenciales de MetaMask y otras carteras.

- El 63% de las 135,000 instancias expuestas a internet son vulnerables a ataques cibernéticos.

- Los hackers logran extraer tokens, claves y hasta el historial de memoria conductual de los usuarios.

La firma de ciberseguridad CertiK emitió una alerta crítica este lunes sobre OpenClaw, advirtiendo que atacantes están usando plugins maliciosos en la plataforma para robar credenciales de criptocarteras como MetaMask, Phantom, Trust Wallet y Coinbase Wallet.

OpenClaw es un agente de IA de código abierto que automatiza tareas y se hospeda localmente. Lanzado en noviembre de 2025, el proyecto acumuló más de 340,000 estrellas en GitHub en semanas, superando el récord histórico de React.

El éxito masivo de la plataforma desató una ola de incidentes. El reporte de CertiK del 31 de marzo analizó más de 280 advertencias de seguridad en GitHub y más de 100 CVEs (vulnerabilidades) ligadas a la herramienta desde su lanzamiento.

La firma encontró más de 135,000 instancias de OpenClaw expuestas a internet en 82 países. El equipo STRIKE de SecurityScorecard determinó que el 63% de estas implementaciones son vulnerables y más de 12,000 permiten la ejecución remota de código.

Un mercado de plugins infectado

El ecosistema de complementos de la plataforma, conocido como ClawHub, es el principal vector de ataque. Bitdefender identificó a mediados de febrero más de 824 entradas maliciosas, lo que representa cerca del 20% de todo el catálogo.

Los atacantes suben utilidades fraudulentas disfrazadas de herramientas para Google Workspace o rastreo de carteras. Hudson Rock detectó una infección en vivo con la variante de malware Vidar que extrajo toda la configuración de un usuario de OpenClaw.

- El robo incluyó tokens de autenticación y llaves criptográficas.

- También expuso archivos de memoria conductual.

- Los investigadores describieron esta extracción de datos como “un espejo de la vida de la víctima”.

El fenómeno y los riesgos en China

La adopción de la herramienta explotó en China, donde la instalación se conoce coloquialmente como “criar a la langosta”, en referencia a la mascota roja del software.

Gobiernos locales en Shenzhen, Wuxi y Suzhou ofrecen subsidios de hasta 5 millones de yuanes ($720,000 dólares), oficinas sin renta y vivienda para desarrolladores que construyan aplicaciones de OpenClaw. Gigantes como Alibaba, Tencent y Baidu ya lanzaron servicios de implementación en la nube.

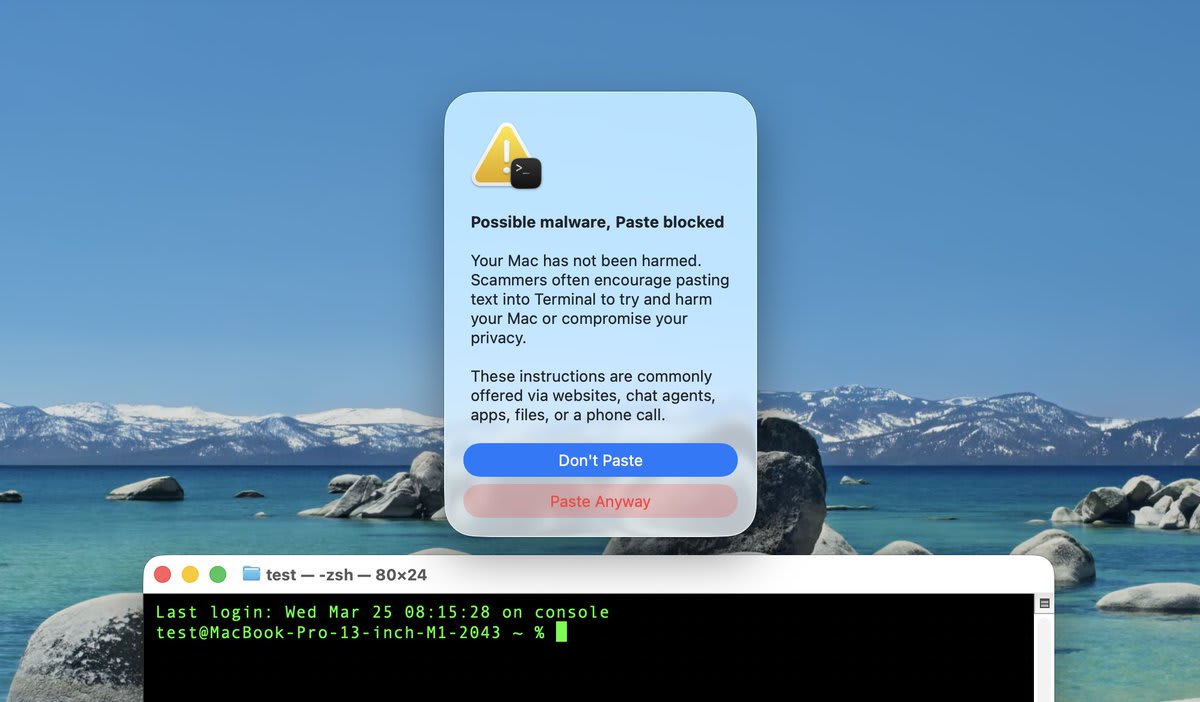

Sin embargo, el Equipo Técnico de Respuesta a Emergencias de la Red de Computadoras de China emitió dos alertas en febrero y marzo. La agencia detalló que la IA es vulnerable a inyecciones de prompts, permitiendo que instrucciones ocultas en sitios web fuercen al agente a filtrar llaves del sistema.

Las amenazas externas también crecen. Huntress detectó malware distribuido como instaladores oficiales, mientras que OX Security descubrió campañas de phishing con airdrops falsos de tokens. Ante la severidad de las brechas, CertiK recomendó a los usuarios no expertos evitar el software hasta que se lancen “versiones más maduras, seguras y manejables”.